Trend Micro presenterar idag en rapport som avslöjar ökande risker på infrastrukturnivå från snabbt upp- och utbyggda AI-system. Företag behöver nu ta krafttag för att få best practice-modeller på plats för utveckling och implementering av säkra system, annars riskerar de att utsättas för datastöld, utpressning och andra typer av cyberattacker.

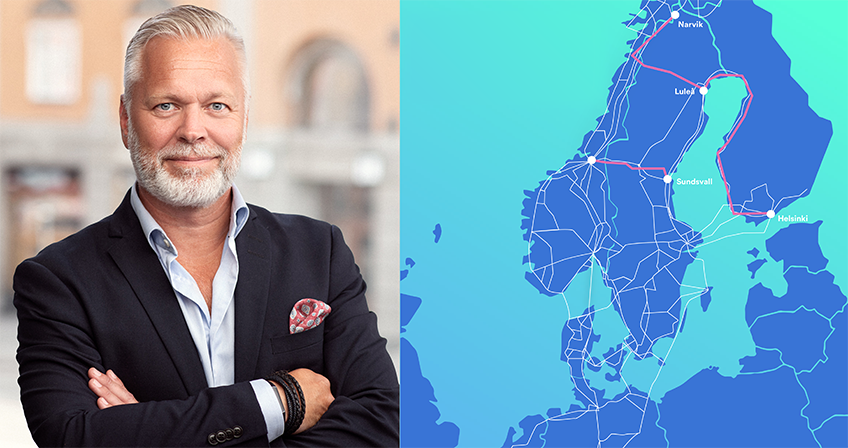

– AI kan vara århundradets möjlighet för förtag världen över, men de som skyndar in i omställningen utan att också vidta nödvändiga säkerhetsåtgärder riskerar att orsaka mer skada än nytta, säger Martin Fribrock, sverigechef på Trend Micro. Som vår rapport visar byggs redan för mycket AI-infrastruktur med osäkra och/eller opatchade komponenter, vilket ställer dörren vidöppen för hotaktörer.

Rapporten lyfter flera AI-relaterade säkerhetsutmaningar:

Sårbarheter i kritiska komponenter: Företag som vill implementera AI-applikationer måste använda flera specifika programvarukomponenter och ramverk. Sårbarheter och exploateringar har bland annat hittats i kärnkomponenter som ChromaDB, Redis, NVIDIA Triton och NVIDIA Container Toolkit.

Oavsiktlig exponering mot internet: Sårbarheter är ofta ett resultat av stressade implementeringar, där AI-system av misstag exponeras för internet och där blir ett byte för cyberkriminella. Trend Micro har hittat över 200 ChromaDB-servrar, 2 000 Redis-servrar och över 10 000 Ollama-servrar som varit exponerade för internet utan autentisering.

Sårbarheter i komponenter med öppen källkod: Många AI-plattformar använder öppen källkod. Öppen källkod innehåller dock ofta sårbarheter som smyger sig in i produktionssystemen, där de sedan är svåra att upptäcka.

Containerbaserade svagheter: En stor del av AI-infrastrukturen är utsatt för samma säkerhetsproblem och hot som påverkar moln- och containermiljöer. Här är det viktigt att företag rensar inmatningar och övervakar körningsbeteendet för att minska dessa risker.

Det finns fortfarande många frågor kring AI-modeller och hur de kan och bör användas. Det går nu att få mycket mer information än någonsin tidigare om enheternas synlighet och vilka applikationer som används. Både utvecklarna och deras kunder måste dock hitta en bättre balans mellan säkerhet och tid till marknaden för att minska de risker som beskrivs ovan.

Konkreta åtgärder kan vara:

Förbättrad sårbarhetsskanning och rutiner för patchning

Kontinuerlig inventering av alla programvarukomponenter, inklusive de från tredjepart och delsystem

Säkra best-practice för containerhantering

Konfigurationskontroller för att säkerställa att AI-infrastrukturkomponenter som servrar inte är exponerade för internet.

För mer information, läs rapporten Trend State of AI Security Report, 1H 2025 här.